– Plutusアプリの監査とは?

「Plutusアプリの監査とは?」について説明いたします。Plutusアプリの監査とは、アプリケーションのセキュリティを確保するための重要なプロセスです。この監査では、アプリケーションのコードや設計を詳細に調査し、潜在的な脆弱性やセキュリティリスクを特定します。特に、Plutusアプリはブロックチェーン技術を基盤としているため、通常のアプリケーションとは異なる特有の脅威が存在します。したがって、ブロックチェーンに関連するセキュリティの専門知識が必要です。監査の過程では、まずアプリケーションの全体的な構造や使用されている技術を理解することから始めます。その後、コードレビューや自動化されたツールを用いて、脆弱性を洗い出します。これにより、悪意のある攻撃者による不正アクセスやデータ漏洩を未然に防ぐことが可能です。また、監査の結果を基に、開発チームと協力して改善策を講じることが重要です。このプロセスを通じて、アプリケーションの信頼性と安全性を向上させることができます。監査は定期的に実施することで、新たな脆弱性にも迅速に対応できる体制を整えることが求められます。これにより、Plutusアプリのユーザーに安心して利用できる環境を提供することが可能となります。

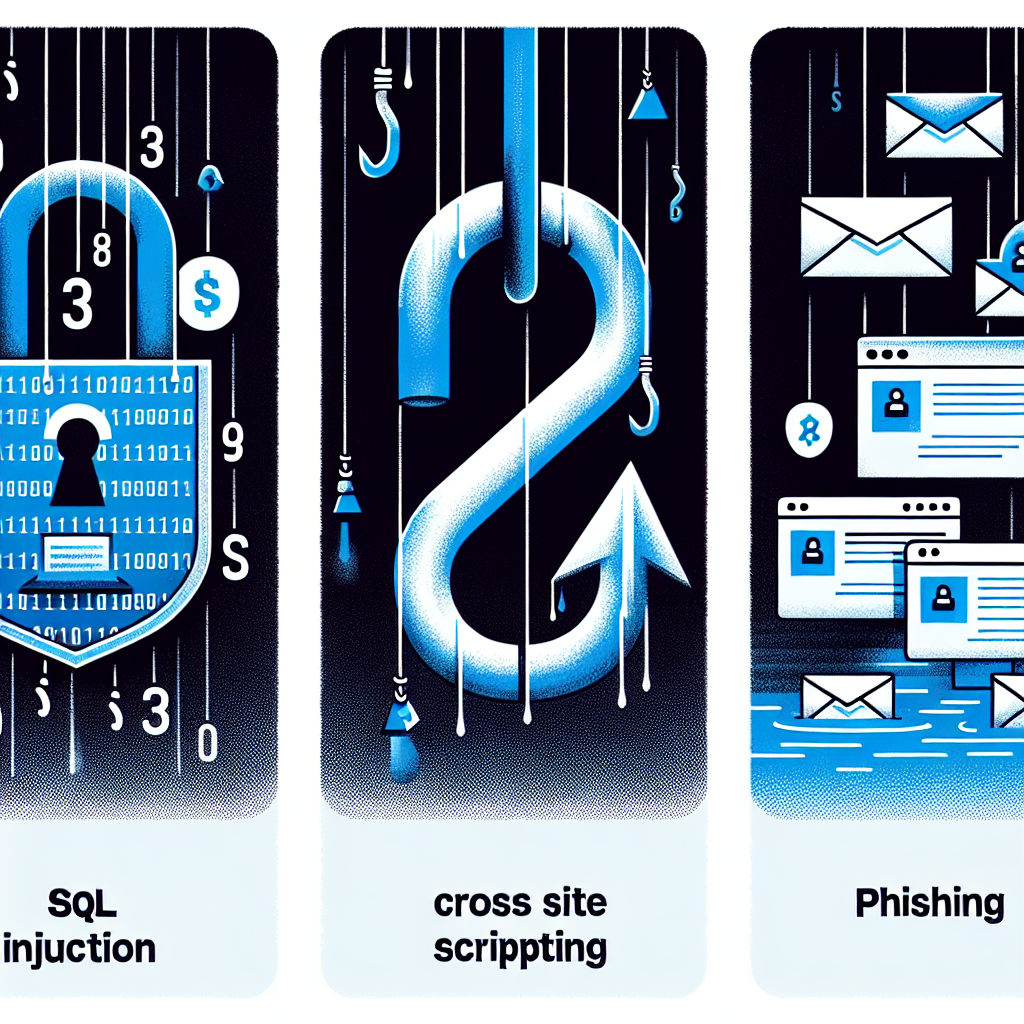

– 一般的な脆弱性の種類

一般的な脆弱性の種類について説明しますと、まずは入力バリデーションの不足が挙げられます。これは不正なデータがシステムに流入することを防ぐために重要です。特にSQLインジェクションやクロスサイトスクリプティング(XSS)などの攻撃は、入力バリデーションの不備を突くものですので、十分な対策が必要です。次に、認証と認可の不備も一般的な脆弱性の一つです。ユーザーの認証情報が不正にアクセスされることで、システム全体が危険にさらされる可能性があります。また、セッション管理の不備も注意が必要で、セッションハイジャックなどの攻撃を防ぐために、セッションIDの適切な管理が求められます。さらに、データの暗号化の不備も挙げられます。特に通信中のデータが暗号化されていない場合、第三者による盗聴のリスクが高まります。最後に、エラーハンドリングの不備も無視できません。適切なエラーメッセージを表示しないと、攻撃者にとってシステムの脆弱性を探る手がかりとなることがあります。これらの脆弱性は、しっかりとした対策を講じることで、Plutusアプリのセキュリティを大幅に向上させることができます。

– セキュリティチェックリストの重要性

セキュリティチェックリストの重要性についてお話しします。Plutusアプリの開発や運用において、セキュリティは非常に重要な要素です。セキュリティチェックリストを活用することで、開発者や監査者は効率的に脆弱性を特定し、リスクを軽減することが可能です。このチェックリストは、アプリケーションのさまざまなセキュリティ要件を網羅しており、開発段階から運用段階まで一貫したセキュリティ対策を講じるための基盤となります。例えば、認証や認可のプロセス、データの暗号化、エラーハンドリングなど、さまざまな観点からのチェック項目が含まれています。これにより、開発者はセキュリティに関する全体像を把握しやすくなり、重要なポイントを見逃すことなく対策を講じることができます。また、セキュリティチェックリストは、プロジェクトの進行状況に応じて柔軟に更新されるべきです。新たな脅威や技術の進化に対応するためにも、定期的な見直しが必要です。このように、セキュリティチェックリストは、Plutusアプリの安全性を確保するための重要なツールであり、組織全体でその重要性を認識し、積極的に活用することが求められます。

– 脆弱性検出のためのツールと技術

「Plutusアプリの監査入門|よくある脆弱性とチェック項目」の記事では、Plutusアプリケーションのセキュリティ監査における重要な側面について解説しています。その中でも「脆弱性検出のためのツールと技術」という見出しに注目します。このセクションでは、Plutusアプリの脆弱性を効果的に検出するための最新技術やツールについて詳しく説明しています。現代のセキュリティ監査において、脆弱性を早期に発見することは極めて重要です。適切なツールを使用することで、脆弱性の検出精度が向上し、アプリケーションの安全性を確保することができます。例えば、静的解析ツールや動的解析ツールを組み合わせることで、コードの弱点を多角的に評価することが可能です。また、オープンソースの脆弱性スキャナーを活用することで、コストを抑えつつも効果的な監査を実施することができます。さらに、脆弱性管理プラットフォームを導入することで、検出された脆弱性の追跡や修正状況を効率的に管理することができます。これにより、チーム全体でのセキュリティ意識の向上や迅速な対応が期待されます。加えて、脆弱性検出のための技術は日々進化しており、最新の情報を常にキャッチアップすることが求められます。セキュリティ専門家との連携を深め、最新の技術を積極的に取り入れることで、Plutusアプリの安全性をさらに高めることができるでしょう。このように、適切なツールと技術を駆使することで、Plutusアプリの脆弱性検出を効率的かつ効果的に行うことが可能です。

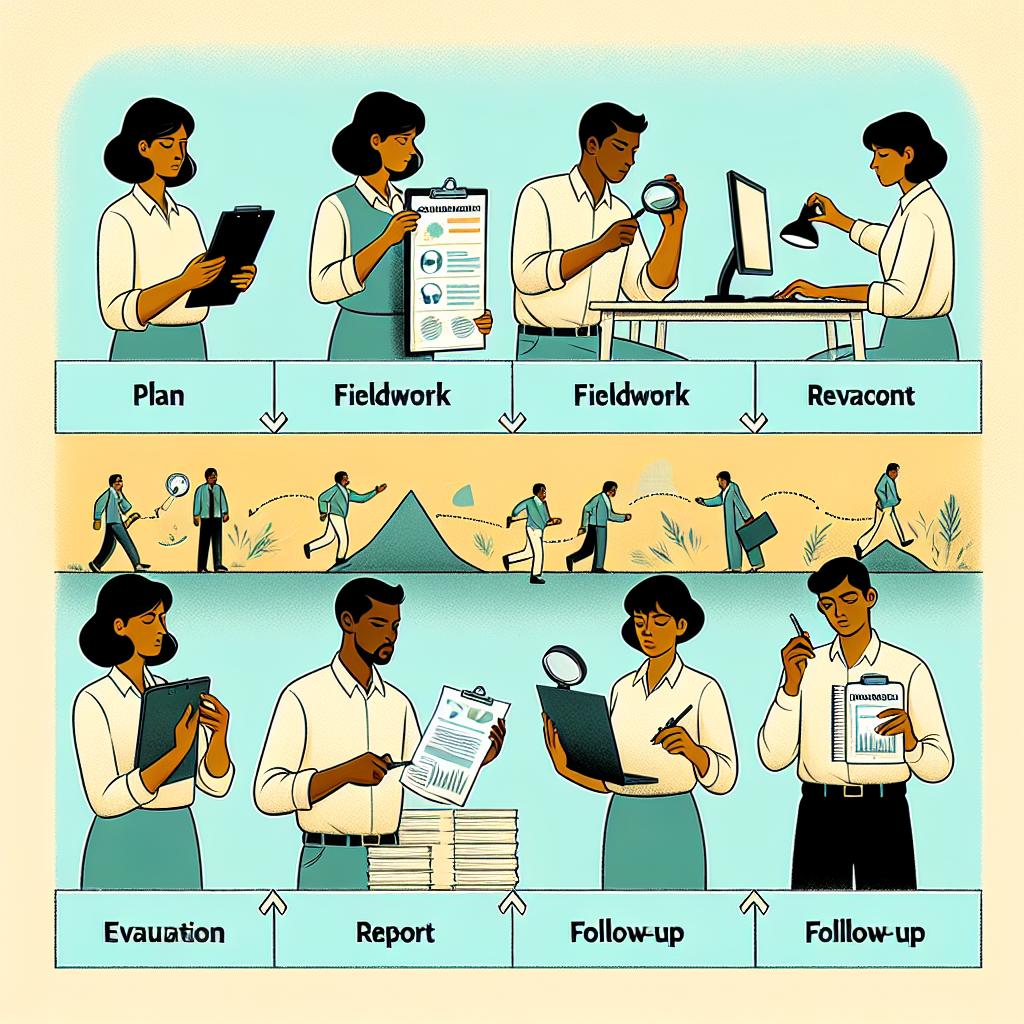

– 効果的な監査プロセスの手順

効果的な監査プロセスの手順についてお話しします。まず、監査を開始する前に、プロジェクトの全体像を理解することが重要です。これにより、どの部分に重点を置くべきかが明確になります。次に、監査の目的を明確に設定し、具体的な目標を立てることが必要です。これにより、監査の方向性が定まり、効率的なプロセスが進められます。プロジェクトのコードベースを詳細に調査し、潜在的な脆弱性を見つけるためのチェック項目をリストアップします。この段階では、過去の事例や一般的な脆弱性のパターンを参考にすることが役立ちます。次に、リストアップしたチェック項目に基づいて、実際のコードを精査し、問題点を特定します。ここでは、静的解析ツールや動的解析ツールを活用することで、より精度の高い結果が得られます。発見された脆弱性については、影響度を評価し、優先順位を付けることが重要です。これにより、修正すべき箇所を効率的に特定し、対応策を講じることが可能になります。最後に、監査結果を関係者に報告し、改善策を提案します。報告書には、発見された問題点とその解決策を明記し、今後のプロジェクトに役立つフィードバックを提供します。このように、効果的な監査プロセスを実施することで、Plutusアプリのセキュリティを向上させることができます。

– 監査後の改善策とベストプラクティス

「監査後の改善策とベストプラクティス」についてお話しいたします。監査が完了した後、発見された脆弱性に対する適切な対応策を講じることが重要です。まず、各脆弱性のリスク評価を行い、優先度を設定します。高リスクの脆弱性から優先的に対処することで、セキュリティの向上を迅速に図ることができます。また、開発チームと連携し、修正のための具体的なアクションプランを策定することが求められます。修正が完了した後は、再度監査を実施し、脆弱性が適切に解消されたことを確認します。次に、改善策を組織全体で共有し、今後の開発プロセスに取り入れることが重要です。これにより、同様の脆弱性が再発することを防ぎます。さらに、定期的なセキュリティトレーニングを実施し、開発者のセキュリティ意識を高めることも有効です。最後に、ベストプラクティスとして、セキュリティポリシーやガイドラインを文書化し、常に最新の状態に保つことが推奨されます。これにより、組織全体で一貫したセキュリティ基準を維持することが可能となります。